Во время тушения пожаров в дата-центрах, серверных и других подобных местах, зачастую применяется инертный газ (чаще всего инерген), чтобы не повредить дорогостоящее оборудование (и хранящиеся на нем данные) водой или пеной. Но, к сожалению, даже применение инертных газов порой может представлять опасность для техники.

Во время тушения пожаров в дата-центрах, серверных и других подобных местах, зачастую применяется инертный газ (чаще всего инерген), чтобы не повредить дорогостоящее оборудование (и хранящиеся на нем данные) водой или пеной. Но, к сожалению, даже применение инертных газов порой может представлять опасность для техники.

|

В апреле 2018 года Microsoft устранила более 60 уязвимостей в своих продуктах, включая Windows, Internet Explorer, Edge, ChakraCore, Microsoft Office и Microsoft Office Services. Также в пакет обновлений вошел ранее вышедший вне графика патч для опасной проблемы в Microsoft Malware Protection Engine (MMPE). В апреле 2018 года Microsoft устранила более 60 уязвимостей в своих продуктах, включая Windows, Internet Explorer, Edge, ChakraCore, Microsoft Office и Microsoft Office Services. Также в пакет обновлений вошел ранее вышедший вне графика патч для опасной проблемы в Microsoft Malware Protection Engine (MMPE).

|

Специалисты из израильского Университета имени Бен-Гуриона уже многократно демонстрировали оригинальные и интересные концепты атак. В своих изысканиях исследователи в основном концентрируются на особенно сложных случаях, то есть разрабатывают векторы атак для ситуаций, в которых похитить информацию или проследить за пользователем, казалось бы, попросту невозможно. В частности, если компьютер физически изолирован от любых сетей и потенциально опасной периферии. Специалисты из израильского Университета имени Бен-Гуриона уже многократно демонстрировали оригинальные и интересные концепты атак. В своих изысканиях исследователи в основном концентрируются на особенно сложных случаях, то есть разрабатывают векторы атак для ситуаций, в которых похитить информацию или проследить за пользователем, казалось бы, попросту невозможно. В частности, если компьютер физически изолирован от любых сетей и потенциально опасной периферии.

|

Увеличение степени интеграции компьютерных платформ, вкупе с освоением все более тонких технологических процессов производства чипов, позволяют производителям выпускать все более и более компактные компьютерные системы. Особенно заметно это в сегменте мобильных решений, но сегодня мы будем говорить о стационарных компьютерах. Ведь и последние давно уже не ограничиваются настольными системами, занимающими весь этот самый стол. Увеличение степени интеграции компьютерных платформ, вкупе с освоением все более тонких технологических процессов производства чипов, позволяют производителям выпускать все более и более компактные компьютерные системы. Особенно заметно это в сегменте мобильных решений, но сегодня мы будем говорить о стационарных компьютерах. Ведь и последние давно уже не ограничиваются настольными системами, занимающими весь этот самый стол.

|

Социальная инженерия обычно считается частью таргетированной атаки, но что, если применять подобные схемы массово? Я разработал и протестировал десять таких сценариев, чтобы понять, как люди будут на них реагировать и какие могут быть последствия. Социальная инженерия обычно считается частью таргетированной атаки, но что, если применять подобные схемы массово? Я разработал и протестировал десять таких сценариев, чтобы понять, как люди будут на них реагировать и какие могут быть последствия.

|

Эксперты компании Zscaler обнаружили новую версию трояна njRAT, которая способна шифровать пользовательские файлы и воровать криптовалюту. Эксперты компании Zscaler обнаружили новую версию трояна njRAT, которая способна шифровать пользовательские файлы и воровать криптовалюту.

|

VoIP-телефония постепенно отвоевывает позиции у традиционных медно-проводных телефонных систем, поскольку обеспечивает более высокую пропускную способность при меньшей стоимости развертывания. В 2013 году число VoIP-абонентов составляло более 150 миллионов, что уже само по себе немало; а в 2017 году — почти миллиард. VoIP-телефония постепенно отвоевывает позиции у традиционных медно-проводных телефонных систем, поскольку обеспечивает более высокую пропускную способность при меньшей стоимости развертывания. В 2013 году число VoIP-абонентов составляло более 150 миллионов, что уже само по себе немало; а в 2017 году — почти миллиард.

|

Представители Европола и испанских властей сообщили о задержании лидера хакерской группы Cobalt (также известной под названиями Carbanak и Anunak). Эта группировка похитила более миллиарда евро у 100 финансовых учреждений из 40 стран мира. Представители Европола и испанских властей сообщили о задержании лидера хакерской группы Cobalt (также известной под названиями Carbanak и Anunak). Эта группировка похитила более миллиарда евро у 100 финансовых учреждений из 40 стран мира.

|

Специалист из Фуданьского университета, Чже Чжоу (Zhe Zhou), выступил на конференции Black Hat Asia с интересным докладом «Все ваши платежные токены принадлежат мне». Исследователь рассказал о трех способах компрометации различных мобильных платежных систем, которые подвержены двум основным проблемам: зачастую токены не шифруются и ... Специалист из Фуданьского университета, Чже Чжоу (Zhe Zhou), выступил на конференции Black Hat Asia с интересным докладом «Все ваши платежные токены принадлежат мне». Исследователь рассказал о трех способах компрометации различных мобильных платежных систем, которые подвержены двум основным проблемам: зачастую токены не шифруются и ...

|

За последний год от криптовалют стало буквально некуда деваться: лихорадка майнинга захватила умы, Bitcoin рос как на дрожжах и был дважды форкнут, а новые альткойны появлялись чуть ли не каждый день. За последний год от криптовалют стало буквально некуда деваться: лихорадка майнинга захватила умы, Bitcoin рос как на дрожжах и был дважды форкнут, а новые альткойны появлялись чуть ли не каждый день.

|

На конференции Kaspersky Security Analyst Summit (SAS) эксперты «Лаборатории Касперского» рассказали о изощренной шпионской кампании Slingshot. Интересно, что данная кампания активна как минимум с 2012 года, но обнаружить ее удалось лишь недавно. К тому же преступники атаковали жертв весьма оригинальным способом — через скомпрометированные роутеры компании MikroTik.

На конференции Kaspersky Security Analyst Summit (SAS) эксперты «Лаборатории Касперского» рассказали о изощренной шпионской кампании Slingshot. Интересно, что данная кампания активна как минимум с 2012 года, но обнаружить ее удалось лишь недавно. К тому же преступники атаковали жертв весьма оригинальным способом — через скомпрометированные роутеры компании MikroTik.

|

Сегодня в выпуске: отслеживание смартфона с выключенным GPS, взлом продвинутого упаковщика Qihoo, восстановление истории переписки и удаленных сообщений WhatsApp, модификация приложений в рантайме. А также: советы по использованию шифрования в своих приложениях, обзор библиотеки Android KTX, способы распознавания отпечатков, лица и голоса и, конечно же, подборка свежих библиотек.

Сегодня в выпуске: отслеживание смартфона с выключенным GPS, взлом продвинутого упаковщика Qihoo, восстановление истории переписки и удаленных сообщений WhatsApp, модификация приложений в рантайме. А также: советы по использованию шифрования в своих приложениях, обзор библиотеки Android KTX, способы распознавания отпечатков, лица и голоса и, конечно же, подборка свежих библиотек.

|

Хотя эксперты регулярно советуют пользоваться только официальными каталогами приложений, на протяжении всего 2017 года специалисты ИБ-обнаруживали в Google Play вредоносные приложения, замаскированные под легитимные. Хотя эксперты регулярно советуют пользоваться только официальными каталогами приложений, на протяжении всего 2017 года специалисты ИБ-обнаруживали в Google Play вредоносные приложения, замаскированные под легитимные.

|

Почему iPhone 7 работает быстрее Samsung Galaxy S7, а iPhone 8 — быстрее Galaxy S8? Дело тут в различной идеологии операционных систем, а кроме того, одним из основных преимуществ Apple были и остаются уникальные системы на кристалле. Процессоры A10 и A11 заметно обгоняют в бенчмарках аналогичные предложения от Qualcomm в лице Snapdragon 820/821 и Snapdragon 835 соответственно. Почему так происходит? В чем заключается «магия Apple»? Оставив за бортом аргументы в стиле «Андроид лудше!», попробуем разобраться в причинах, которые привели к превосходству мобильных процессоров Apple над предложениями Qualcomm. Почему iPhone 7 работает быстрее Samsung Galaxy S7, а iPhone 8 — быстрее Galaxy S8? Дело тут в различной идеологии операционных систем, а кроме того, одним из основных преимуществ Apple были и остаются уникальные системы на кристалле. Процессоры A10 и A11 заметно обгоняют в бенчмарках аналогичные предложения от Qualcomm в лице Snapdragon 820/821 и Snapdragon 835 соответственно. Почему так происходит? В чем заключается «магия Apple»? Оставив за бортом аргументы в стиле «Андроид лудше!», попробуем разобраться в причинах, которые привели к превосходству мобильных процессоров Apple над предложениями Qualcomm.

|

На прошедшем недавно заседании Специального комитета по разведке сената Конгресса США прозвучало весьма интересное заявление. Главы сразу шести американских ведомств, включая ФБР, АНБ и ЦРУ и Национальную разведку, полагают, что простым американским гражданам не стоит пользоваться устройствами компаний Huawei и ZTE из-за опасности шпионажа. На прошедшем недавно заседании Специального комитета по разведке сената Конгресса США прозвучало весьма интересное заявление. Главы сразу шести американских ведомств, включая ФБР, АНБ и ЦРУ и Национальную разведку, полагают, что простым американским гражданам не стоит пользоваться устройствами компаний Huawei и ZTE из-за опасности шпионажа.

|

Ранее на этой неделе независимый ИБ-специалист Стивен Кантак (Stefan Kanthak) сообщил об опасной уязвимости, которую ему удалось выявить в Skype. Эксперт рассказал, что проблема касается процесса обновления приложения и позволяет атакующему получить SYSTEM-привилегии в системе, что фактически равняется полной компрометации устройства. Ранее на этой неделе независимый ИБ-специалист Стивен Кантак (Stefan Kanthak) сообщил об опасной уязвимости, которую ему удалось выявить в Skype. Эксперт рассказал, что проблема касается процесса обновления приложения и позволяет атакующему получить SYSTEM-привилегии в системе, что фактически равняется полной компрометации устройства.

|

Глобальным уязвимостям Meltdown и Spectre подвержены практически все современные и не слишком процессоры и, следовательно, устройства. О проблеме стало известно в первых числах января 2018 года, однако с патчами возникло множество проблем, и нормально работающих исправлений для бага Spectre до сих пор нет для большинства систем. Глобальным уязвимостям Meltdown и Spectre подвержены практически все современные и не слишком процессоры и, следовательно, устройства. О проблеме стало известно в первых числах января 2018 года, однако с патчами возникло множество проблем, и нормально работающих исправлений для бага Spectre до сих пор нет для большинства систем.

|

Конец одного года и начало другого — это всегда своеобразный переломный момент, когда мы стараемся заглянуть в будущее и представить, что готовит нам новый год, будет ли он лучше прошедшего или разочарует, ... Конец одного года и начало другого — это всегда своеобразный переломный момент, когда мы стараемся заглянуть в будущее и представить, что готовит нам новый год, будет ли он лучше прошедшего или разочарует, ...

|

В своем развитии Windows прошла долгий путь от графической надстройки над MS-DOS до клиентской надстройки над облачным сервисом Microsoft. Превратить ее в полноценную операционку вряд ли удастся, но, если подкрутить глубокие настройки, она станет чуточку безопаснее и не такой своенравной. В своем развитии Windows прошла долгий путь от графической надстройки над MS-DOS до клиентской надстройки над облачным сервисом Microsoft. Превратить ее в полноценную операционку вряд ли удастся, но, если подкрутить глубокие настройки, она станет чуточку безопаснее и не такой своенравной.

|

Издание «КоммерсантЪ» сообщило, что 15 декабря 2017 года в России была впервые осуществлена успешная атака на банк с выводом денег за рубеж через международную систему передачи финансовой информации SWIFT.

Издание «КоммерсантЪ» сообщило, что 15 декабря 2017 года в России была впервые осуществлена успешная атака на банк с выводом денег за рубеж через международную систему передачи финансовой информации SWIFT.

|

Крупнейший криптовалютный майнинг-маркет NiceHash стал жертвой хакерской атаки, в результате которой лишился всего содержимого своего Bitcoin-кошелька. Крупнейший криптовалютный майнинг-маркет NiceHash стал жертвой хакерской атаки, в результате которой лишился всего содержимого своего Bitcoin-кошелька.

|

Крупнейший криптовалютный майнинг-маркет NiceHash стал жертвой хакерской атаки, в результате которой лишился всего содержимого своего Bitcoin-кошелька. Крупнейший криптовалютный майнинг-маркет NiceHash стал жертвой хакерской атаки, в результате которой лишился всего содержимого своего Bitcoin-кошелька.

|

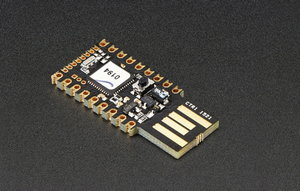

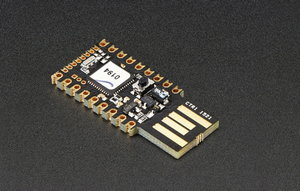

Несмотря на огромное количество устройств на базе микроконтроллеров, созданных на волне успеха Arduino, считаные единицы из них имеют форм-фактор обычной флешки, подходящий для непосредственного включения в разъем USB компьютера (USB Type-A). Один из наиболее любопытных их представителей — Espruino Pico. Несмотря на огромное количество устройств на базе микроконтроллеров, созданных на волне успеха Arduino, считаные единицы из них имеют форм-фактор обычной флешки, подходящий для непосредственного включения в разъем USB компьютера (USB Type-A). Один из наиболее любопытных их представителей — Espruino Pico.

|

В начале декабря 2017 года аналитики компании 4iQ обнаружили в даркнете огромную интерактивную базу, объединяющую воедино 252 различные утечки данных. База, чьей суммарный объем превышает 41 Гб, регулярно обновляется и предлагает своим пользователям более 1,4 млрд учетных данных в формате простого текста. Кто именно является составителем этого дампа неизвестно, автор оставил лишь свои кошельки Bitcoin и Dogecoin для пожертвований. В начале декабря 2017 года аналитики компании 4iQ обнаружили в даркнете огромную интерактивную базу, объединяющую воедино 252 различные утечки данных. База, чьей суммарный объем превышает 41 Гб, регулярно обновляется и предлагает своим пользователям более 1,4 млрд учетных данных в формате простого текста. Кто именно является составителем этого дампа неизвестно, автор оставил лишь свои кошельки Bitcoin и Dogecoin для пожертвований.

|

Еще в конце октября 2017 года представители «Лаборатории Касперского» обнародовали предварительные результаты внутреннего расследования инцидента, о котором ранее в том месяце много писали американские СМИ.

Еще в конце октября 2017 года представители «Лаборатории Касперского» обнародовали предварительные результаты внутреннего расследования инцидента, о котором ранее в том месяце много писали американские СМИ.

|

|

|

|

Во время тушения пожаров в дата-центрах, серверных и других подобных местах, зачастую применяется инертный газ (чаще всего инерген), чтобы не повредить дорогостоящее оборудование (и хранящиеся на нем данные) водой или пеной. Но, к сожалению, даже применение инертных газов порой может представлять опасность для техники.

Во время тушения пожаров в дата-центрах, серверных и других подобных местах, зачастую применяется инертный газ (чаще всего инерген), чтобы не повредить дорогостоящее оборудование (и хранящиеся на нем данные) водой или пеной. Но, к сожалению, даже применение инертных газов порой может представлять опасность для техники.

В апреле 2018 года Microsoft устранила более 60 уязвимостей в своих продуктах, включая Windows, Internet Explorer, Edge, ChakraCore, Microsoft Office и Microsoft Office Services. Также в пакет обновлений вошел ранее вышедший вне графика патч для опасной проблемы в Microsoft Malware Protection Engine (MMPE).

В апреле 2018 года Microsoft устранила более 60 уязвимостей в своих продуктах, включая Windows, Internet Explorer, Edge, ChakraCore, Microsoft Office и Microsoft Office Services. Также в пакет обновлений вошел ранее вышедший вне графика патч для опасной проблемы в Microsoft Malware Protection Engine (MMPE). Специалисты из израильского Университета имени Бен-Гуриона уже многократно демонстрировали оригинальные и интересные концепты атак. В своих изысканиях исследователи в основном концентрируются на особенно сложных случаях, то есть разрабатывают векторы атак для ситуаций, в которых похитить информацию или проследить за пользователем, казалось бы, попросту невозможно. В частности, если компьютер физически изолирован от любых сетей и потенциально опасной периферии.

Специалисты из израильского Университета имени Бен-Гуриона уже многократно демонстрировали оригинальные и интересные концепты атак. В своих изысканиях исследователи в основном концентрируются на особенно сложных случаях, то есть разрабатывают векторы атак для ситуаций, в которых похитить информацию или проследить за пользователем, казалось бы, попросту невозможно. В частности, если компьютер физически изолирован от любых сетей и потенциально опасной периферии. Увеличение степени интеграции компьютерных платформ, вкупе с освоением все более тонких технологических процессов производства чипов, позволяют производителям выпускать все более и более компактные компьютерные системы. Особенно заметно это в сегменте мобильных решений, но сегодня мы будем говорить о стационарных компьютерах. Ведь и последние давно уже не ограничиваются настольными системами, занимающими весь этот самый стол.

Увеличение степени интеграции компьютерных платформ, вкупе с освоением все более тонких технологических процессов производства чипов, позволяют производителям выпускать все более и более компактные компьютерные системы. Особенно заметно это в сегменте мобильных решений, но сегодня мы будем говорить о стационарных компьютерах. Ведь и последние давно уже не ограничиваются настольными системами, занимающими весь этот самый стол. Социальная инженерия обычно считается частью таргетированной атаки, но что, если применять подобные схемы массово? Я разработал и протестировал десять таких сценариев, чтобы понять, как люди будут на них реагировать и какие могут быть последствия.

Социальная инженерия обычно считается частью таргетированной атаки, но что, если применять подобные схемы массово? Я разработал и протестировал десять таких сценариев, чтобы понять, как люди будут на них реагировать и какие могут быть последствия. Эксперты компании Zscaler обнаружили новую версию трояна njRAT, которая способна шифровать пользовательские файлы и воровать криптовалюту.

Эксперты компании Zscaler обнаружили новую версию трояна njRAT, которая способна шифровать пользовательские файлы и воровать криптовалюту. VoIP-телефония постепенно отвоевывает позиции у традиционных медно-проводных телефонных систем, поскольку обеспечивает более высокую пропускную способность при меньшей стоимости развертывания. В 2013 году число VoIP-абонентов составляло более 150 миллионов, что уже само по себе немало; а в 2017 году — почти миллиард.

VoIP-телефония постепенно отвоевывает позиции у традиционных медно-проводных телефонных систем, поскольку обеспечивает более высокую пропускную способность при меньшей стоимости развертывания. В 2013 году число VoIP-абонентов составляло более 150 миллионов, что уже само по себе немало; а в 2017 году — почти миллиард. Представители Европола и испанских властей сообщили о задержании лидера хакерской группы Cobalt (также известной под названиями Carbanak и Anunak). Эта группировка похитила более миллиарда евро у 100 финансовых учреждений из 40 стран мира.

Представители Европола и испанских властей сообщили о задержании лидера хакерской группы Cobalt (также известной под названиями Carbanak и Anunak). Эта группировка похитила более миллиарда евро у 100 финансовых учреждений из 40 стран мира. Специалист из Фуданьского университета, Чже Чжоу (Zhe Zhou), выступил на конференции Black Hat Asia с интересным докладом «Все ваши платежные токены принадлежат мне». Исследователь рассказал о трех способах компрометации различных мобильных платежных систем, которые подвержены двум основным проблемам: зачастую токены не шифруются и ...

Специалист из Фуданьского университета, Чже Чжоу (Zhe Zhou), выступил на конференции Black Hat Asia с интересным докладом «Все ваши платежные токены принадлежат мне». Исследователь рассказал о трех способах компрометации различных мобильных платежных систем, которые подвержены двум основным проблемам: зачастую токены не шифруются и ... За последний год от криптовалют стало буквально некуда деваться: лихорадка майнинга захватила умы, Bitcoin рос как на дрожжах и был дважды форкнут, а новые альткойны появлялись чуть ли не каждый день.

За последний год от криптовалют стало буквально некуда деваться: лихорадка майнинга захватила умы, Bitcoin рос как на дрожжах и был дважды форкнут, а новые альткойны появлялись чуть ли не каждый день. На конференции Kaspersky Security Analyst Summit (SAS) эксперты «Лаборатории Касперского» рассказали о изощренной шпионской кампании Slingshot. Интересно, что данная кампания активна как минимум с 2012 года, но обнаружить ее удалось лишь недавно. К тому же преступники атаковали жертв весьма оригинальным способом — через скомпрометированные роутеры компании MikroTik.

На конференции Kaspersky Security Analyst Summit (SAS) эксперты «Лаборатории Касперского» рассказали о изощренной шпионской кампании Slingshot. Интересно, что данная кампания активна как минимум с 2012 года, но обнаружить ее удалось лишь недавно. К тому же преступники атаковали жертв весьма оригинальным способом — через скомпрометированные роутеры компании MikroTik.

Сегодня в выпуске: отслеживание смартфона с выключенным GPS, взлом продвинутого упаковщика Qihoo, восстановление истории переписки и удаленных сообщений WhatsApp, модификация приложений в рантайме. А также: советы по использованию шифрования в своих приложениях, обзор библиотеки Android KTX, способы распознавания отпечатков, лица и голоса и, конечно же, подборка свежих библиотек.

Сегодня в выпуске: отслеживание смартфона с выключенным GPS, взлом продвинутого упаковщика Qihoo, восстановление истории переписки и удаленных сообщений WhatsApp, модификация приложений в рантайме. А также: советы по использованию шифрования в своих приложениях, обзор библиотеки Android KTX, способы распознавания отпечатков, лица и голоса и, конечно же, подборка свежих библиотек.

Хотя эксперты регулярно советуют пользоваться только официальными каталогами приложений, на протяжении всего 2017 года специалисты ИБ-обнаруживали в Google Play вредоносные приложения, замаскированные под легитимные.

Хотя эксперты регулярно советуют пользоваться только официальными каталогами приложений, на протяжении всего 2017 года специалисты ИБ-обнаруживали в Google Play вредоносные приложения, замаскированные под легитимные. Почему iPhone 7 работает быстрее Samsung Galaxy S7, а iPhone 8 — быстрее Galaxy S8? Дело тут в различной идеологии операционных систем, а кроме того, одним из основных преимуществ Apple были и остаются уникальные системы на кристалле. Процессоры A10 и A11 заметно обгоняют в бенчмарках аналогичные предложения от Qualcomm в лице Snapdragon 820/821 и Snapdragon 835 соответственно. Почему так происходит? В чем заключается «магия Apple»? Оставив за бортом аргументы в стиле «Андроид лудше!», попробуем разобраться в причинах, которые привели к превосходству мобильных процессоров Apple над предложениями Qualcomm.

Почему iPhone 7 работает быстрее Samsung Galaxy S7, а iPhone 8 — быстрее Galaxy S8? Дело тут в различной идеологии операционных систем, а кроме того, одним из основных преимуществ Apple были и остаются уникальные системы на кристалле. Процессоры A10 и A11 заметно обгоняют в бенчмарках аналогичные предложения от Qualcomm в лице Snapdragon 820/821 и Snapdragon 835 соответственно. Почему так происходит? В чем заключается «магия Apple»? Оставив за бортом аргументы в стиле «Андроид лудше!», попробуем разобраться в причинах, которые привели к превосходству мобильных процессоров Apple над предложениями Qualcomm. На прошедшем недавно заседании Специального комитета по разведке сената Конгресса США прозвучало весьма интересное заявление. Главы сразу шести американских ведомств, включая ФБР, АНБ и ЦРУ и Национальную разведку, полагают, что простым американским гражданам не стоит пользоваться устройствами компаний Huawei и ZTE из-за опасности шпионажа.

На прошедшем недавно заседании Специального комитета по разведке сената Конгресса США прозвучало весьма интересное заявление. Главы сразу шести американских ведомств, включая ФБР, АНБ и ЦРУ и Национальную разведку, полагают, что простым американским гражданам не стоит пользоваться устройствами компаний Huawei и ZTE из-за опасности шпионажа. Ранее на этой неделе независимый ИБ-специалист Стивен Кантак (Stefan Kanthak) сообщил об опасной уязвимости, которую ему удалось выявить в Skype. Эксперт рассказал, что проблема касается процесса обновления приложения и позволяет атакующему получить SYSTEM-привилегии в системе, что фактически равняется полной компрометации устройства.

Ранее на этой неделе независимый ИБ-специалист Стивен Кантак (Stefan Kanthak) сообщил об опасной уязвимости, которую ему удалось выявить в Skype. Эксперт рассказал, что проблема касается процесса обновления приложения и позволяет атакующему получить SYSTEM-привилегии в системе, что фактически равняется полной компрометации устройства. Глобальным уязвимостям Meltdown и Spectre подвержены практически все современные и не слишком процессоры и, следовательно, устройства. О проблеме стало известно в первых числах января 2018 года, однако с патчами возникло множество проблем, и нормально работающих исправлений для бага Spectre до сих пор нет для большинства систем.

Глобальным уязвимостям Meltdown и Spectre подвержены практически все современные и не слишком процессоры и, следовательно, устройства. О проблеме стало известно в первых числах января 2018 года, однако с патчами возникло множество проблем, и нормально работающих исправлений для бага Spectre до сих пор нет для большинства систем. Конец одного года и начало другого — это всегда своеобразный переломный момент, когда мы стараемся заглянуть в будущее и представить, что готовит нам новый год, будет ли он лучше прошедшего или разочарует, ...

Конец одного года и начало другого — это всегда своеобразный переломный момент, когда мы стараемся заглянуть в будущее и представить, что готовит нам новый год, будет ли он лучше прошедшего или разочарует, ... В своем развитии Windows прошла долгий путь от графической надстройки над MS-DOS до клиентской надстройки над облачным сервисом Microsoft. Превратить ее в полноценную операционку вряд ли удастся, но, если подкрутить глубокие настройки, она станет чуточку безопаснее и не такой своенравной.

В своем развитии Windows прошла долгий путь от графической надстройки над MS-DOS до клиентской надстройки над облачным сервисом Microsoft. Превратить ее в полноценную операционку вряд ли удастся, но, если подкрутить глубокие настройки, она станет чуточку безопаснее и не такой своенравной. Издание «КоммерсантЪ» сообщило, что 15 декабря 2017 года в России была впервые осуществлена успешная атака на банк с выводом денег за рубеж через международную систему передачи финансовой информации SWIFT.

Издание «КоммерсантЪ» сообщило, что 15 декабря 2017 года в России была впервые осуществлена успешная атака на банк с выводом денег за рубеж через международную систему передачи финансовой информации SWIFT.

Крупнейший криптовалютный майнинг-маркет NiceHash стал жертвой хакерской атаки, в результате которой лишился всего содержимого своего Bitcoin-кошелька.

Крупнейший криптовалютный майнинг-маркет NiceHash стал жертвой хакерской атаки, в результате которой лишился всего содержимого своего Bitcoin-кошелька. Крупнейший криптовалютный майнинг-маркет NiceHash стал жертвой хакерской атаки, в результате которой лишился всего содержимого своего Bitcoin-кошелька.

Крупнейший криптовалютный майнинг-маркет NiceHash стал жертвой хакерской атаки, в результате которой лишился всего содержимого своего Bitcoin-кошелька. Несмотря на огромное количество устройств на базе микроконтроллеров, созданных на волне успеха Arduino, считаные единицы из них имеют форм-фактор обычной флешки, подходящий для непосредственного включения в разъем USB компьютера (USB Type-A). Один из наиболее любопытных их представителей — Espruino Pico.

Несмотря на огромное количество устройств на базе микроконтроллеров, созданных на волне успеха Arduino, считаные единицы из них имеют форм-фактор обычной флешки, подходящий для непосредственного включения в разъем USB компьютера (USB Type-A). Один из наиболее любопытных их представителей — Espruino Pico. В начале декабря 2017 года аналитики компании 4iQ обнаружили в даркнете огромную интерактивную базу, объединяющую воедино 252 различные утечки данных. База, чьей суммарный объем превышает 41 Гб, регулярно обновляется и предлагает своим пользователям более 1,4 млрд учетных данных в формате простого текста. Кто именно является составителем этого дампа неизвестно, автор оставил лишь свои кошельки Bitcoin и Dogecoin для пожертвований.

В начале декабря 2017 года аналитики компании 4iQ обнаружили в даркнете огромную интерактивную базу, объединяющую воедино 252 различные утечки данных. База, чьей суммарный объем превышает 41 Гб, регулярно обновляется и предлагает своим пользователям более 1,4 млрд учетных данных в формате простого текста. Кто именно является составителем этого дампа неизвестно, автор оставил лишь свои кошельки Bitcoin и Dogecoin для пожертвований. Еще в конце октября 2017 года представители «Лаборатории Касперского» обнародовали предварительные результаты внутреннего расследования инцидента, о котором ранее в том месяце много писали американские СМИ.

Еще в конце октября 2017 года представители «Лаборатории Касперского» обнародовали предварительные результаты внутреннего расследования инцидента, о котором ранее в том месяце много писали американские СМИ.